Nel primo trimestre del 2025, un dato ha confermato un trend ormai inarrestabile: in Italia, il numero di persone che possiedono criptovalute ha superato la soglia di 1,7 milioni, con una crescita del 4% rispetto alla fine del 2024. A certificarlo è l’Organismo Agenti e Mediatori (OAM), evidenziando come questi asset digitali non siano più un fenomeno di nicchia, ma una realtà consolidata nel panorama finanziario italiano. Se vuoi approfondire, qui trovi i dati sulla crescita dei possessori di cripto in Italia.

Questa diffusione crescente rende una domanda non più rimandabile: come funzionano davvero le criptovalute? Molti pensano subito a Bitcoin o Ethereum, ed è corretto, ma sono solo la punta dell’iceberg. In pratica, sono monete completamente digitali che funzionano grazie a una tecnologia chiamata blockchain. Immagina la blockchain come un grande registro pubblico, un libro mastro digitale dove ogni transazione viene annotata in modo indelebile. La vera magia è che questo registro non è conservato in un unico posto, come in una banca, ma è distribuito su migliaia di computer in tutto il mondo. Ecco perché si dice che è decentralizzato. A differenza delle valute a cui siamo abituati, nessuna banca centrale le controlla; la loro sicurezza è affidata a una rete globale che valida ogni operazione attraverso complessi meccanismi crittografici.

Con questa guida, ti fornirò gli strumenti per capire questo mondo non in modo teorico, ma con un taglio pratico e operativo. Perché senza una solida base di conoscenza, il rischio di commettere errori che costano caro è altissimo.

Decifrare la blockchain: il motore delle criptovalute

Per capire davvero come funzionano le criptovalute, dobbiamo andare dritti al cuore del sistema: la blockchain. Lasciamo da parte per un attimo le definizioni tecniche e proviamo con un’analogia. Pensa alla blockchain come a un gigantesco libro mastro digitale, un registro indistruttibile condiviso tra migliaia di computer sparsi per il mondo.

A differenza del registro contabile di una banca, che è centralizzato e custodito gelosamente da una sola entità, questo “libro” è pubblico, trasparente e quasi impossibile da manomettere. La sua genialità si poggia su tre pilastri che, lavorando insieme, creano un sistema di fiducia senza bisogno di banche o intermediari.

I blocchi: le pagine del nostro registro digitale

Il primo pilastro sono i blocchi. Immagina ogni blocco come una pagina di questo libro mastro. Su ogni pagina vengono annotate e confermate un certo numero di transazioni.

Quando qualcuno invia Bitcoin, per esempio, quell’operazione viene raggruppata con altre in un nuovo blocco. Ogni blocco contiene quindi un elenco di transazioni valide, un codice identificativo unico (chiamato “hash“) e, cosa fondamentale, l’hash del blocco precedente.

Questo piccolo dettaglio ci porta dritti al secondo pilastro: la catena.

La catena: un sigillo crittografico che non si può rompere

I blocchi non sono fogli sparsi, ma sono legati l’uno all’altro in una catena cronologica e indissolubile. È qui che entra in gioco la crittografia, quella branca della matematica che ci permette di proteggere le informazioni.

Ogni nuovo blocco viene “sigillato” crittograficamente a quello che lo precede. Questo sigillo crea una dipendenza fortissima: modificare anche un solo dettaglio di una transazione passata richiederebbe di ricalcolare e cambiare tutti i blocchi successivi.

Alterare un blocco richiederebbe una potenza di calcolo così immensa da essere considerata, di fatto, impossibile, specialmente su reti consolidate come quella di Bitcoin. Questo rende la storia delle transazioni permanente e immutabile.

È proprio questa struttura a catena a garantire l’integrità dei dati. Se un malintenzionato provasse a modificare una transazione nel blocco numero 500, invaliderebbe all’istante il sigillo del blocco 501 e, a cascata, di tutti gli altri. Il suo tentativo sarebbe subito evidente e verrebbe respinto dalla rete. Ma la sicurezza non finisce qui. Ed è qui che arriva l’idea più potente.

La decentralizzazione: nessuno al comando

Il terzo, e forse più importante, pilastro è la decentralizzazione. Il libro mastro non è conservato su un unico server di proprietà di una banca o di un’azienda. Al contrario, una copia completa e sempre aggiornata è distribuita su migliaia di computer (i cosiddetti “nodi”) in tutto il mondo.

Questo significa che non esiste un singolo punto debole da attaccare o da censurare. Per compromettere la rete, un aggressore dovrebbe prendere il controllo simultaneo del 51% della potenza di calcolo totale. Un’impresa titanica e finanziariamente insostenibile.

Questa architettura distribuita assicura che:

- La rete sia sempre attiva: Anche se centinaia di computer si spegnessero, la blockchain continuerebbe a funzionare senza problemi.

- Le transazioni siano trasparenti: Chiunque può consultare il registro per verificare le operazioni, pur mantenendo lo pseudonimato dei partecipanti.

- Nessuno possa bloccare una transazione: A differenza di un sistema bancario, nessuna autorità centrale può decidere di bloccare o censurare un’operazione valida.

La sicurezza garantita dalla crittografia è solidissima, ma è giusto notare che nuove tecnologie potrebbero rappresentare sfide in futuro. Per chi volesse approfondire, abbiamo analizzato come un computer quantistico potrebbe teoricamente minacciare la blockchain e quali contromisure si stanno studiando.

In sintesi, la combinazione di blocchi, catena crittografica e decentralizzazione crea un sistema incredibilmente sicuro e resistente. È questa la base su cui poggia l’intero mondo delle criptovalute. Ora che ne abbiamo capito la struttura, vediamo come viene mantenuta attiva e come nascono nuove monete.

Come nascono le crypto e si convalidano le transazioni

Abbiamo capito che la blockchain è una specie di registro digitale, sicuro e condiviso. Ma la vera domanda è: chi controlla che le transazioni scritte su questo registro siano valide? E, soprattutto, da dove saltano fuori le nuove monete? La risposta sta nei cosiddetti meccanismi di consenso, che non sono altro che le regole del gioco che tutti i partecipanti alla rete accettano di seguire per mantenere il sistema onesto e funzionante.

Senza queste regole, la rete sarebbe un far west, vulnerabile a truffe e attacchi. Perderebbe la sua caratteristica più importante: la fiducia distribuita. Anche se esistono diverse varianti, i due modelli che dominano la scena sono il Proof of Work (PoW) e il Proof of Stake (PoS).

Proof of Work: il guardiano della sicurezza

Il Proof of Work (PoW) è il meccanismo originale, quello che ha reso grande il Bitcoin. Possiamo immaginarlo come una gigantesca competizione mondiale. Migliaia di computer potentissimi, chiamati “miner”, si sfidano a chi risolve per primo un problema matematico incredibilmente complicato.

Il primo che ci riesce vince il diritto di aggiungere un nuovo “blocco” di transazioni alla catena. Come ricompensa per questo lavoro, riceve una certa quantità di monete nuove di zecca (nel caso di Bitcoin, nuovi BTC) e le commissioni pagate per le transazioni incluse nel blocco. Questo processo è ciò che tutti conoscono come mining.

Il mining non è solo un modo per creare nuova moneta. Prima di tutto, è un meccanismo di sicurezza. Lo sforzo computazionale richiesto è così enorme che per un malintenzionato diventa economicamente impossibile provare a manomettere la catena. Per barare, dovrebbe possedere più potenza di calcolo di tutta la rete messa insieme. Un’impresa titanica.

Questo sistema garantisce una sicurezza a prova di bomba, ma ha un rovescio della medaglia piuttosto pesante: un consumo energetico spaventoso, spesso paragonato a quello di intere nazioni, dovuto proprio a questa continua gara di calcolo.

Proof of Stake: una soluzione più efficiente

Per rispondere al problema energetico del PoW, è nato il Proof of Stake (PoS). L’idea di fondo è semplice: sostituire la potenza di calcolo con una garanzia economica.

In questo modello non ci sono più i “miner”, ma i “validatori”. Per avere la possibilità di essere scelti per creare il prossimo blocco, i partecipanti devono bloccare una certa quantità della criptovaluta di quella rete. Questo processo si chiama staking. Pensala come una cauzione che versi per dimostrare le tue buone intenzioni.

L’algoritmo sceglie poi un validatore in modo quasi casuale (spesso la probabilità aumenta con l’aumentare della somma bloccata) per convalidare il nuovo blocco. Se questo validatore fa il furbo, magari provando a inserire una transazione falsa, perde una parte o addirittura tutta la sua “cauzione”. È questo disincentivo economico a garantire la sicurezza della rete, senza bisogno di consumare fiumi di energia.

Un confronto tra i due meccanismi

Entrambi i sistemi raggiungono lo stesso scopo – convalidare le transazioni e proteggere la rete – ma seguono filosofie completamente diverse. La scelta tra PoW e PoS ha un impatto diretto su sicurezza, efficienza, decentralizzazione e su quanto sia facile o difficile partecipare.

Per fare un po’ di chiarezza, mettiamoli a confronto punto per punto.

Confronto tra Proof of Work e Proof of Stake

| Caratteristica | Proof of Work (PoW) | Proof of Stake (PoS) |

|---|---|---|

| Processo | Competizione computazionale (mining) per risolvere un enigma matematico. | Selezione di un validatore basata sulla quantità di monete bloccate (staking). |

| Sicurezza | Garantita dall’enorme costo energetico e hardware necessario per attaccare la rete. | Garantita dal rischio economico: i validatori disonesti perdono la loro cauzione. |

| Efficienza Energetica | Molto bassa. Richiede un consumo di energia estremamente elevato. | Molto alta. Il consumo energetico è ridotto di oltre il 99% rispetto al PoW. |

| Accessibilità | Richiede hardware specializzato e costoso (ASIC), limitando la partecipazione. | Più accessibile. Chiunque possieda la criptovaluta può partecipare allo staking. |

| Esempi Noti | Bitcoin (BTC), Litecoin (LTC), Dogecoin (DOGE) | Ethereum (ETH), Cardano (ADA), Solana (SOL) |

Capire questi due meccanismi è un passo fondamentale. Ci fa vedere come la creazione di nuove monete e la sicurezza delle transazioni non siano eventi magici, ma il frutto di precisi incentivi economici e tecnologici. Questa consapevolezza è la base per analizzare seriamente qualsiasi progetto crypto, un approccio che per noi di EK Investing è indispensabile per distinguere le iniziative solide dal fumo negli occhi.

Wallet: la cassaforte per i tuoi asset digitali

Bene, ora che abbiamo visto come gira il motore della blockchain e come vengono convalidate le transazioni, passiamo alla parte pratica. Ok, ho comprato delle crypto… e adesso dove le metto? Come faccio a gestirle? La risposta sta in uno strumento fondamentale: il portafoglio digitale, o più comunemente, il wallet.

Immagina il wallet come il tuo conto corrente personale per il mondo crypto. È da lì che puoi ricevere, custodire e inviare i tuoi asset digitali in sicurezza. C’è però una differenza che cambia tutte le regole del gioco rispetto a una banca tradizionale: qui, la banca sei tu. E questo significa che la responsabilità della sicurezza è solo e soltanto tua.

Le chiavi del tuo regno digitale

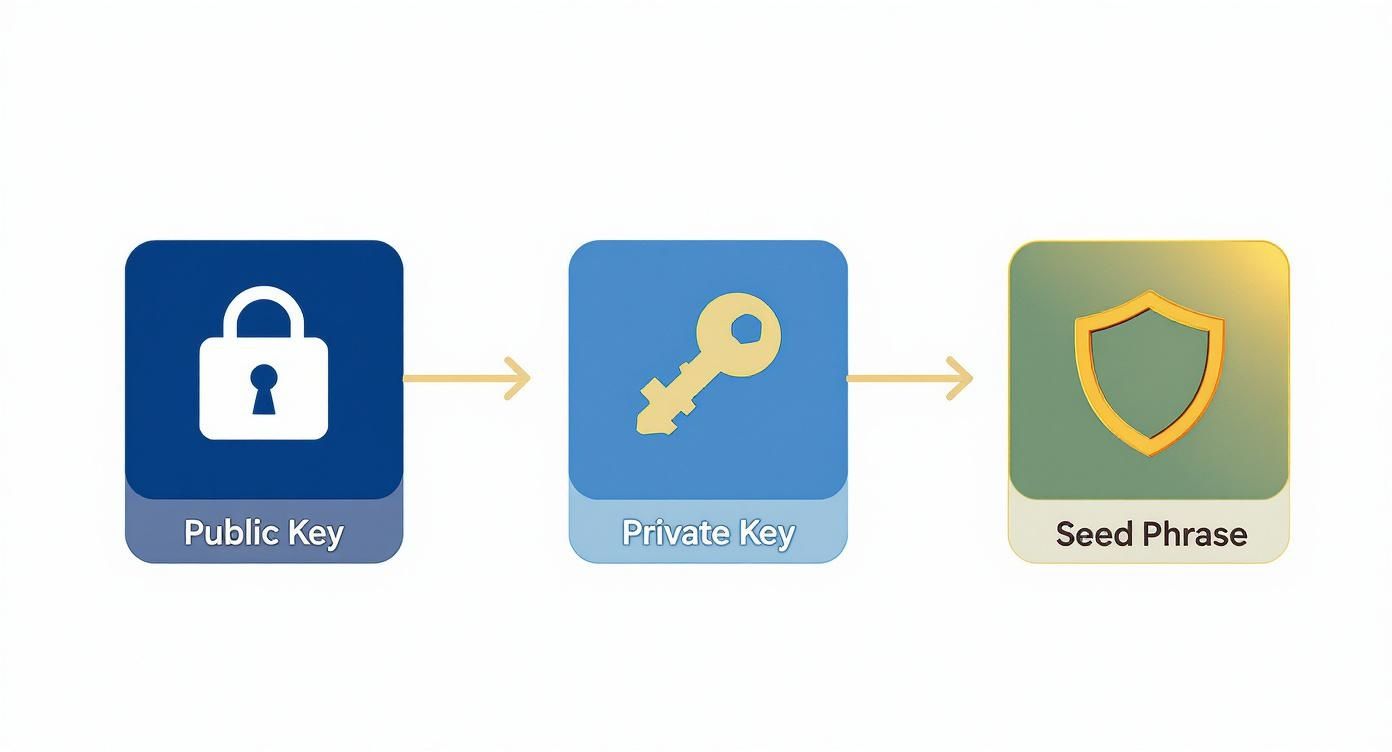

Ogni wallet si fonda su due pilastri crittografici che lavorano in coppia: la chiave pubblica e la chiave privata. Capire la differenza tra queste due è il primo passo, quello non negoziabile, per muoversi in questo mondo senza farsi male.

- La chiave pubblica: Pensa a lei come al tuo IBAN. È un indirizzo che puoi (e devi) condividere con chiunque voglia mandarti delle criptovalute. Non c’è nessun rischio nel farlo, è fatta apposta per essere pubblica.

- La chiave privata: Questa, invece, è la password suprema. È il codice che ti dà il controllo assoluto su tutto ciò che possiedi. Chiunque metta le mani sulla tua chiave privata ha pieno accesso ai tuoi fondi e può autorizzare transazioni a tuo nome. È il cuore del sistema.

C’è una regola d’oro, un mantra da ripetersi all’infinito nel mondo crypto: mai, per nessuna ragione al mondo, condividere la propria chiave privata con nessuno. È letteralmente la chiave del tuo tesoro digitale. Trattala come il segreto più importante della tua vita.

Perdere la chiave privata significa dire addio per sempre ai propri fondi. Non c’è un numero verde da chiamare, non c’è un direttore di filiale che può aiutarti. È persa. E darla a qualcun altro equivale a consegnargli il portafoglio con dentro tutto.

Hot wallet vs Cold wallet: due filosofie di sicurezza a confronto

Ovviamente, non tutti i portafogli sono uguali. La distinzione principale è tra due grandi famiglie, “hot” e “cold”, che si differenziano per una cosa semplicissima: sono connessi a internet oppure no? La scelta dipende da cosa devi farci e da quanto sei paranoico (nel senso buono) riguardo alla sicurezza.

Hot Wallet (Portafogli Caldi)

Sono software sempre connessi a internet: app per lo smartphone, estensioni del browser, piattaforme web.

- Pro: Sono comodissimi. Se fai trading spesso o usi le crypto per pagare, ti permettono di accedere ai fondi in un attimo.

- Contro: Il loro punto di forza è anche la loro debolezza. Essere sempre online li espone a rischi come attacchi hacker, phishing e malware.

Cold Wallet (Portafogli Freddi)

Questi sono dispositivi fisici, delle specie di chiavette USB (i più famosi sono Ledger e Trezor) che custodiscono le tue chiavi private completamente offline.

- Pro: Offrono il massimo livello di sicurezza che si possa desiderare. Le chiavi non toccano mai internet, rendendoli di fatto immuni agli attacchi informatici a distanza.

- Contro: Sono un po’ più macchinosi per le operazioni di tutti i giorni. Per autorizzare una transazione devi collegare fisicamente il dispositivo, inserire un PIN… insomma, non è una cosa da fare al volo mentre sei in coda al supermercato.

La strategia più intelligente, adottata da quasi tutti gli esperti, è quella ibrida: si tiene una piccola somma su un hot wallet per le spese e il trading, e il grosso del capitale, quello che vuoi conservare a lungo termine, si mette al sicuro in un cold wallet. Se vuoi farti un’idea più chiara delle opzioni disponibili, dai un’occhiata alla nostra guida su quale portafoglio di criptovalute è più sicuro.

Per chiudere, c’è un ultimo concetto vitale: la seed phrase (o frase di recupero). Quando crei un wallet, ti viene data una sequenza di 12 o 24 parole comuni (tipo “casa”, “albero”, “fiume”…). Questa frase è il tuo backup definitivo. Se perdi il telefono o ti rubano il dispositivo hardware, con quelle parole puoi ripristinare il tuo intero portafoglio su un nuovo device e riavere accesso a tutto. Scrivila su carta, fanne un paio di copie, e nascondile in luoghi sicuri e offline. Non salvarla mai sul computer o sul telefono. La sua sicurezza è importante tanto quanto quella della chiave privata stessa.

L’anatomia di una transazione in criptovalute

Immaginiamo una situazione concreta: Alice vuole mandare 1 Bitcoin a Bob per un servizio digitale. Questo semplice esempio ci permette di vedere dall’interno come funzionano le criptovalute quando si muovono da un portafoglio all’altro.

Per prima cosa, Alice apre il suo wallet, inserisce l’indirizzo pubblico di Bob (il suo “IBAN” crypto) e l’importo. A questo punto, per autorizzare l’invio, usa la sua chiave privata, un codice segretissimo che solo lei conosce. Questa firma crittografica è la prova matematica che l’ordine arriva dal legittimo proprietario dei fondi. Nessun altro può farlo.

La transazione firmata non viene processata subito. Finisce nella mempool, una specie di anticamera dove tutte le transazioni in attesa vengono raccolte. È qui che i miner “pescano” le operazioni da includere nel prossimo blocco. Se ci sono tante transazioni in attesa, si crea una sorta di asta: gli utenti che offrono una commissione (fee) più alta vedono la loro operazione processata prima.

I miner prelevano un gruppo di transazioni, ne verificano la validità (firma, disponibilità dei fondi, ecc.) e le inseriscono in un nuovo blocco. Una volta che il blocco viene aggiunto alla blockchain, l’operazione ottiene la sua prima conferma. Bob vedrà finalmente l’1 BTC comparire nel suo wallet. Su Bitcoin, la prassi è attendere almeno 6 conferme – cioè 6 blocchi successivi – prima di considerare un pagamento definitivo e irreversibile.

Ecco qualche dritta operativa basata su questo processo:

- Controlla le fee: Prima di inviare, dai un’occhiata allo stato della rete e imposta una commissione adeguata per non rimanere bloccato per ore.

- Tieni d’occhio la mempool: Se hai fretta, guarda quante transazioni ci sono in coda. Ti darà un’idea dei tempi di attesa.

- Custodisci le chiavi: La seed phrase è l’unica cosa che ti garantisce l’accesso ai tuoi fondi. Trattala come l’atto di proprietà di una casa.

Seguire il viaggio di una transazione, passo dopo passo, fa capire perché la blockchain è così robusta. La combinazione di firme crittografiche e verifica distribuita elimina il rischio di “double spending” (spendere due volte la stessa moneta) e garantisce che il registro delle operazioni sia immutabile. È una conoscenza pratica fondamentale per chiunque voglia gestire i propri asset digitali in modo consapevole.

Operare in Italia tra opportunità e rischi reali

Ok, ora che abbiamo messo a fuoco la tecnologia e come si muovono le transazioni, è il momento di atterrare sul pianeta Terra e vedere cosa significa tutto questo nella realtà italiana. Il mondo delle criptovalute, non giriamoci intorno, offre opportunità concrete. La prima, e forse la più interessante, è quella di aggiungere al proprio portafoglio una classe di asset che si muove in modo slegato dai mercati tradizionali, permettendoti di diversificare.

È un modo per prendere parte a un’ondata di innovazione che sta ridisegnando interi settori.

Ma attenzione: ignorare i rischi sarebbe da ingenui, se non da irresponsabili. L’estrema volatilità è il primo scoglio, quello più evidente. I prezzi possono fare balzi o crolli spaventosi nel giro di poche ore, mettendo a dura prova anche i nervi degli investitori più navigati. Bisogna essere pronti a gestire movimenti di mercato che non si vedono da nessun’altra parte.

Navigare tra minacce e regolamentazione

Oltre alla volatilità, ci sono minacce più nascoste, più subdole. Truffe, email di phishing fatte ad arte e attacchi hacker a piattaforme poco sicure sono praticamente all’ordine del giorno. A questo si aggiunge la complessità del mondo crypto, che può rendere quasi impossibile per chi è alle prime armi distinguere un progetto solido da fumo negli occhi.

Le autorità italiane, non a caso, monitorano il settore con un’attenzione sempre maggiore. I numeri parlano chiaro: le segnalazioni di operazioni sospette legate a cripto-asset, inviate all’Unità di Informazione Finanziaria (UIF), hanno toccato quota 6.255 nel 2024, con un balzo del 25% rispetto all’anno prima. Se vuoi approfondire, puoi trovare i dettagli nelle analisi della Banca d’Italia sulle operazioni sospette.

La primissima regola, quella non negoziabile per chiunque operi dall’Italia, è una sola: affidarsi esclusivamente a piattaforme ed exchange regolamentati e iscritti al registro OAM (Organismo Agenti e Mediatori). Consideralo il requisito minimo per avere un primo, fondamentale, livello di tutela.

L’approccio maturo all’investimento

Un approccio serio e maturo alle criptovalute, quello che da sempre portiamo avanti in EK Investing, si regge su due pilastri: consapevolezza e gestione del rischio. La prima cosa da ficcarsi in testa è che non esistono guadagni facili, veloci e garantiti. Chiunque ti prometta rendimenti stratosferici senza nemmeno nominare i rischi, quasi sicuramente sta cercando di fregarti.

Le vere opportunità nascono da uno studio approfondito e da una strategia disciplinata. Questo significa:

- Formazione continua: Capire le basi, come abbiamo fatto fin qui, è solo l’inizio del viaggio.

- Gestione del capitale: Investire solo quella piccola parte del portafoglio che, in caso di perdite, non ti cambierebbe la vita.

- Analisi dei progetti: Valutare l’utilità reale, il team che c’è dietro e la tokenomics di un progetto prima di metterci un solo euro.

In questo scenario, diventa cruciale non solo sperare che il prezzo salga, ma anche esplorare strategie più intelligenti. Per chi volesse fare un passo in più, abbiamo preparato un approfondimento su come investire in criptovalute per ottenere rendimenti laterali, un approccio che può smorzare l’impatto della pura volatilità.

L’obiettivo finale non è inseguire il guadagno del giorno dopo. È costruire una competenza solida che ti permetta di cogliere le opportunità gestendo i rischi con la testa sulle spalle.

Domande e risposte sul funzionamento delle crypto

Dopo aver messo a nudo i meccanismi interni delle criptovalute, è normale che resti qualche dubbio. Qui rispondiamo alle domande più comuni, con l’approccio diretto e pratico che ci contraddistingue, per cementare la tua comprensione di come funzionano le criptovalute.

Le transazioni in criptovalute sono davvero anonime?

Non proprio. Il termine giusto è pseudonime. Chiunque può vedere il tuo indirizzo del wallet sulla blockchain – quella lunga stringa di lettere e numeri – ma quell’indirizzo non è collegato a nome e cognome, almeno non in modo diretto.

La privacy, però, non è assoluta. Pensa agli exchange: per legge devono identificare i loro clienti (il famoso processo KYC, Know Your Customer). Questo significa che, con un po’ di analisi, si può quasi sempre risalire dal wallet a una persona fisica. La vera privacy, quindi, dipende molto dalla criptovaluta che usi e da come ti muovi.

Da cosa dipende il prezzo di una criptovaluta?

Il prezzo è il risultato della legge più vecchia del mondo: domanda e offerta. Non c’è una banca centrale a deciderlo, quindi il suo valore è un mix di tanti fattori:

- Utilità reale: Il progetto serve a qualcosa? Risolve un problema che la gente ha davvero?

- Adozione: Quante persone e aziende la stanno usando? Più è diffusa, più la domanda tende a salire.

- Tokenomics: Quante monete ci sono in circolazione? Ne verranno create altre? La scarsità programmata, come quella di Bitcoin, può essere un fattore chiave per sostenere il prezzo.

- Sentiment di mercato: Notizie, andamenti economici globali e l’umore degli investitori possono scatenare oscillazioni di prezzo violente e improvvise.

Devo essere un esperto di tecnologia per investire?

No, non devi essere un ingegnere informatico. Ma ignorare completamente le basi è un errore strategico che non puoi permetterti. Capire cos’è una blockchain, la differenza tra chiave pubblica e privata e come funziona una transazione è il minimo indispensabile.

Questa conoscenza di base è quella che ti permette di giudicare un progetto, di capire dove sono i rischi e, soprattutto, di essere l’unico responsabile della sicurezza dei tuoi fondi. Un investimento consapevole si fonda sulla comprensione, non sul gioco d’azzardo. È un pilastro del nostro metodo EK.

Perché le commissioni di transazione cambiano in continuazione?

Le commissioni, che spesso sentirai chiamare “gas fees”, dipendono semplicemente dal traffico sulla rete in quel momento. Immagina la blockchain come un’autostrada: quando è intasata di macchine (cioè di transazioni in attesa), il “pedaggio” per passare prima e saltare la coda sale.

In pratica, gli utenti offrono una commissione più alta ai miner o ai validatori per convincerli a inserire la loro transazione nel blocco successivo il prima possibile. Se la rete è libera, con poche auto in giro, le commissioni crollano.

Speriamo che questa guida ti abbia dato delle fondamenta solide. Per approfondire questi temi con un metodo strutturato e strategie operative concrete, scarica le risorse gratuite cliccando qui.

Eldi Karakaci